İçindekiler

- Windows Nisan 2026 Güncellemesinden Sonra RDP Güvenlik Uyarıları

- RDP Diyalog Değişikliğinin Sebebi

- RDP İlk Bağlantı Yapma Diyalogu

- RDP Bağlantısında “Unknown publisher” Diyalogu

- RDP Bağlantısında “Verify Publisher” Diyalogu

- RDS Server Unknown publisher Uyarısının Çözüm Yolları

- Regedit ile RDP Diyalog Penceresini Devre Dışı Bırakmak

- RDP Bağlantısında Redirection

- Drives

- Clipboard

- Akıllı Kartlar veya Windows Hello for Business

- WebAuthn (Windows Hello veya Güvenlik Anahtarları)

- Mikrofonlar ve Diğer Ses Kayıt Aygıtları

- Kameralar ve Diğer Video Yakalama Aygıtları

- Location

- Printers

- Bağlantı Noktaları (Ports)

- Satış Noktası Cihazları (Point-of-Service Devices)

- Desteklenen Diğer Tak ve Çalıştır (PnP) Aygıtları

- Desteklenen Diğer RemoteFX USB Aygıtları

- Sonuç

- İlgili Yazılar

14 Nisan 2026 tarihli Patch Tuesday güncellemeleri sonrasında, RDS (Remote Desktop Services) ortamlarında kullanıcılar, .rdp dosyalarıyla Remote Desktop Connection (mstsc) üzerinden bağlantı başlatırken yeni güvenlik diyalog pencereleriyle karşılaşmaya başladı. Bu yeni davranış, özellikle RD Web Access üzerinden oluşturulup indirilen veya manuel bir şekilde .rdp bağlantı dosyası kaydedilen ortamlarda çalışmaktadır. Açılan pencereler sadece “Unknown publisher” uyarısından ibaret değildir; .rdp dosyasının imza ve yayıncı doğrulama durumuna göre farklı güvenlik uyarıları ve bağlantı öncesi onay ekranları da görüntülenebilmektedir.

Windows Nisan 2026 Güncellemesinden Sonra RDP Güvenlik Uyarıları

Microsoft’un Nisan 2026 güvenlik güncellemesiyle birlikte .rdp dosyalarının kullanan oltalama saldırılarına karşı korumayı artırmak için yeni güvenlik diyalogları ekledi.

RDP bağlantısı sırasında açılan yeni diyalog pencereleri, kullanıcıların bağlantı ayarlarını gözden geçirmelerini ve güvenlik risklerini anlamalarını sağlamak amacıyla tasarlanmıştır. Bu diyaloglar, kullanıcıların bilinmeyen veya güvensiz kaynaklardan gelen bağlantıları tanımlamalarına yardımcı olurken, aynı zamanda güvenlik bilincini artırmayı hedeflemektedir.

RDP Diyalog Değişikliğinin Sebebi

CVE-2026-26151 (Remote Desktop Spoofing Vulnerability) kapsamında yapılan güvenlik iyileştirmelerinin bir parçası olarak yayımlandı. İlgili zafiyet, “CWE-357: Insufficient UI Warning of Dangerous Operations” kategorisinde değerlendirilmekte olup, tehlikeli veya kötüye kullanılabilir işlemler sırasında kullanıcıya yeterince belirgin uyarı gösterilmemesinden kaynaklanmaktadır. (https://cwe.mitre.org/data/definitions/357.html)

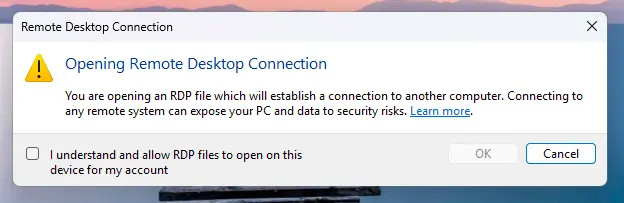

RDP İlk Bağlantı Yapma Diyalogu

.rdp dosyası ile ilk bağlantı yapıldığında, kullanıcılar aşağıdaki gibi eğitici bir diyalogla karşılaşıyor. Bu diyalog, kullanıcıların bağlantı ayarlarını gözden geçirmelerini ve güvenlik risklerini anlamalarını sağlamak amacıyla tasarlanmıştır.

İlk bağlantı sırasında “I understand and allow RDP files to open on this device for my account” seçeneğine izin verdikten sonra, oturum açan kullanıcı için tekrar diyalog penceresi gözükmemektedir.

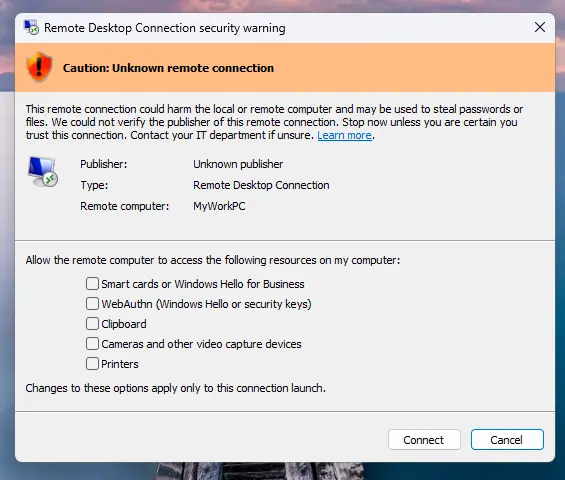

RDP Bağlantısında “Unknown publisher” Diyalogu

Bağlantı sağladığınız .rdp dosyası dijital olarak imzalanmadığında ilgili RDP bağlantısının hangi organizasyona ait olduğu veya değiştirilip değiştirilmediği hakkında bilgi sağlanamadığından, kullanıcılar “Unknown publisher” uyarısıyla karşılaşmaktadır.

İlgili diyalog, “Caution: Unknown remote conecction” başlığıyla açılmakta olup, aşağıdaki görseldeki gibi gözükmektedir.

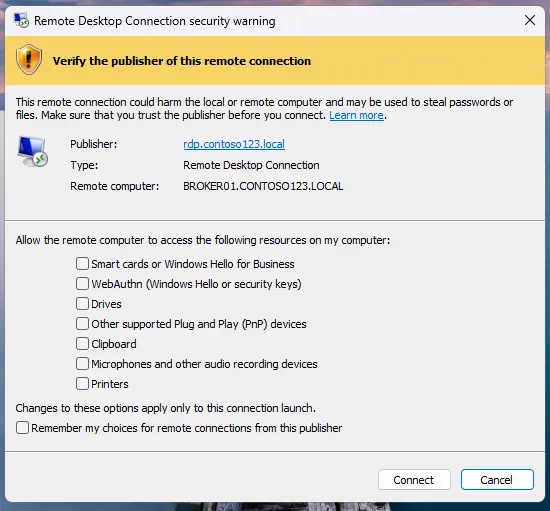

RDP Bağlantısında “Verify Publisher” Diyalogu

Bağlantı sağladığınız .rdp dosyası dijital olarak imzalandığında, ilgili RDP bağlantısının hangi organizasyona ait olduğu veya değiştirilip değiştirilmediği hakkında bilgi sağlanabilmektedir. Bu durumda kullanıcılar “Verify publisher” uyarısıyla karşılaşmaktadır.

İlgili diyalog, “Verify the publisher of this remote connection” başlığıyla açılmakta olup, aşağıdaki görseldeki gibi gözükmektedir.

RDP dosyasındaki imza, dosyayı oluşturan organizasyonun kimliğini doğrulamak için tasarlanmış ve imza işleminden sonra müdahaleye uğramadığını göstermektedir. Ancak, imzalı bir RDP dosyası bile kötü amaçlı olabilir, bu nedenle kullanıcıların her zaman dikkatli olmaları ve güvenilir kaynaklardan gelen dosyaları kullanmaları önemlidir. Saldırganlar “Contoso Ltd.” yerine “Contoso Security” olarak imzalayabilirler, bu nedenle ilgili diyalog penceresinin detaylı bir şekilde incelenmesi gerekmektedir.

RDS Server Unknown publisher Uyarısının Çözüm Yolları

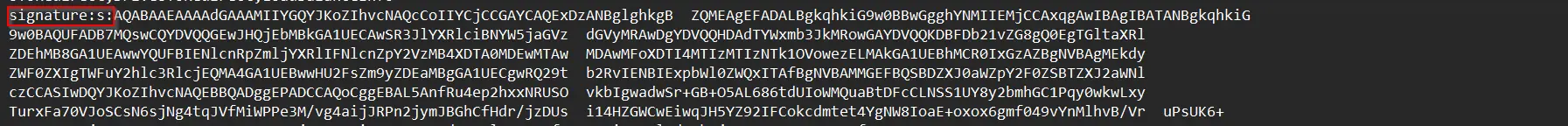

RDP bağladığınız sunucuda güvenilir bir CA tarafından imzalanmış bir SSL Sertifikası kullanmanız gerekmektedir. RDS Farm ortamlarında, yeni SSL Sertifikası ekledikten sonra RDWeb üzerinden .rdp dosyasını güncel olarak download edebilirsiniz. Bu işlemi yaptıktan sonra .rdp dosyasını notepad ile açıp ‘signature:s:’ alanında imzalanmış sertifika bilgilerini görebilirsiniz.

Regedit ile RDP Diyalog Penceresini Devre Dışı Bırakmak

Mayıs 2026 Windows Güncellemesinin RDP Diyalog değişiklikleri, ortamınızda geçici olarak aksaklıklar yaşanıyor ise ilgili diyalog regedit ile kapatılabilir. Ancak, bu yöntem güvenlik risklerini artırabilir veya bir sonraki update işleminde tekrar otomatik enabled hale gelebilir. Bu nedenle, bu yöntemi uzun süre kullanmamanız önerilir.

Run > `regedit`

Key > HKLM\Software\Policies\Microsoft\Windows NT\Terminal Services\Client

Name: RedirectionWarningDialogVersion

Type: REG_DWORD

Data: 1

RDP Bağlantısında Redirection

Drives

Yerel sürücülerinizin (sabit diskler, USB diskler, ağa bağlı sürücüler) uzak bilgisayar tarafından erişilebilir olmasını sağlar. Uzak sistem bu sürücülerdeki dosyaları okuyabilir ve bu sürücülere dosya yazabilir.

Risk: Bu yönlendirme türü en riskli seçeneklerden biridir. Kötü niyetli bir kişi:

- Yerel sürücülerinizdeki belgeleri, veritabanlarını ve diskte saklanan kimlik bilgilerini ele geçirebilir.

- Yerel sürücülere zararlı yazılım bırakabilir. Örneğin, bir kötü amaçlı dosyayı Başlangıç klasörüne yazarak bir sonraki oturum açılışında çalıştırabilir.

- Cihazınızda sürücü olarak bağlı ağ paylaşımlarına erişerek kurum içindeki başka sistemlere ulaşabilir.

Clipboard

Kopyala-yapıştır ile kullanılan pano içeriğinin yerel cihaz ile uzak bilgisayar arasında paylaşılmasını sağlar.

Risk: Bir saldırgan, yerel cihazınızda panoya kopyaladığınız her şeyi okuyabilir. Buna parolalar, hassas metinler ve gizli bilgiler dahil olabilir. Ayrıca saldırgan panoya zararlı içerik yerleştirip sizin bunu yerel bir uygulamaya yapıştırmanızı da sağlayabilir.

Akıllı Kartlar veya Windows Hello for Business

Yerel cihazınıza takılı ya da yapılandırılmış akıllı kartların veya Windows Hello for Business kimlik bilgilerinin uzak bilgisayar tarafından kullanılmasına izin verir.

Risk: Saldırgan, yönlendirilmiş akıllı kartı veya Windows Hello for Business bilgilerini kullanarak uzak sistemde ya da o sistemin erişebildiği başka kaynaklarda sizin kimliğinizle doğrulama yapabilir. Bu durum, kurum kaynaklarına sizin hesabınız üzerinden yetkisiz erişime yol açabilir.

WebAuthn (Windows Hello veya Güvenlik Anahtarları)

Yerel cihazınızdaki FIDO2 güvenlik anahtarlarının veya passkey’lerin, web tabanlı kimlik doğrulama işlemlerinde uzak bilgisayar tarafından kullanılmasını sağlar.

Risk: Kimlik doğrulama istemleri kötü niyetli bir uzak oturum tarafından yerel cihaza yönlendirilip phishing amacıyla kullanılabilir.

Not: Bir WebAuthn isteği uzak oturum üzerinden yönlendirildiğinde, Windows kimlik doğrulama penceresinde bununla ilgili bilgi gösterir. İsteğin uzak bağlantı üzerinden geldiğini belirten bir ifade görürseniz ve bunu beklemiyorsanız onay vermemelisiniz.

Mikrofonlar ve Diğer Ses Kayıt Aygıtları

Yerel mikrofonunuzun ve diğer ses kayıt cihazlarının uzak bilgisayar ile paylaşılmasını sağlar. Böylece uzak uygulamalar bulunduğunuz ortamdan ses kaydı alabilir.

Risk: Mikrofona erişim sağlanırsa, saldırgan bulunduğunuz ortamdaki konuşmaları, toplantıları veya diğer sesleri bilginiz olmadan dinleyebilir.

Kameralar ve Diğer Video Yakalama Aygıtları

Yerel kamera ve video yakalama aygıtlarının uzak bilgisayar tarafından kullanılmasını sağlar. Böylece uzak uygulamalar bulunduğunuz ortamdan görüntü alabilir.

Risk: Kameraya erişimi olan bir saldırgan çevrenizi görebilir, masanızdaki belgeleri okuyabilir, ekranınızı gözlemleyebilir veya fark ettirmeden görsel izleme yapabilir.

Location

Cihazınızın coğrafi konum bilgisinin uzak bilgisayarla paylaşılmasını sağlar.

Risk: Saldırgan fiziksel konumunuzu tespit edebilir. Bu bilgi özellikle askeri personel, kolluk kuvvetleri veya üst düzey yöneticiler gibi belirli roller için hassas olabilir.

Printers

Ne işe yarar: Yerel yazıcıların uzak bilgisayar üzerinde kullanılabilir olmasını sağlar. Böylece uzak uygulamalar yerel yazıcılara çıktı gönderebilir.

Risk: Uzak oturumu kontrol eden bir saldırgan yazıcılara çıktı göndererek kaynak israfına neden olabilir veya yerel ortamdan gelmiş gibi görünen yanıltıcı belgeler bastırabilir.

Bağlantı Noktaları (Ports)

Yerel seri (COM) ve paralel (LPT) portların uzak bilgisayarla paylaşılmasını sağlar.

Risk: Saldırgan, bu portlara bağlı özel donanımlara veya eski çevre birimlerine erişebilir; bu cihazlardan veri okuyabilir ya da bu cihazlara veri gönderebilir.

Satış Noktası Cihazları (Point-of-Service Devices)

Barkod okuyucular ve fiş yazıcıları gibi POS cihazlarının uzak bilgisayarla paylaşılmasını sağlar.

Risk: Saldırgan POS ekipmanlarıyla etkileşime geçebilir, işlemleri aksatabilir veya bağlı cihazlardan finansal verileri okuyabilir.

Desteklenen Diğer Tak ve Çalıştır (PnP) Aygıtları

USB aygıtları ve diğer çevre birimleri dahil olmak üzere desteklenen çeşitli Plug and Play aygıtlarının uzak bilgisayarla paylaşılmasını sağlar.

Risk: Cihaz türüne bağlı olarak saldırgan veri okuyabilir, aygıtla etkileşim kurabilir veya bu aygıtı başka saldırılar için sıçrama noktası olarak kullanabilir.

Desteklenen Diğer RemoteFX USB Aygıtları

Desteklenen USB aygıtlarını, standart yönlendirmeye göre daha düşük seviyede ve daha doğrudan erişim sağlayacak şekilde uzak bilgisayara yönlendirir.

Risk: RemoteFX USB yönlendirmesi, USB aygıtlarına daha derin erişim sağlar. Bu durum saldırganın kimlik doğrulama cihazları, depolama birimleri veya özel donanımlar gibi hassas USB aygıtlarıyla uygulama katmanındaki korumaları aşabilecek düzeyde etkileşime geçmesine neden olabilir.

Sonuç

Özetle, Nisan 2026 sonrası görülen yeni RDP güvenlik uyarıları bir bug değil, Microsoft’un phishing ve kötü niyetli .rdp dosyalarına karşı getirdiği yeni güvenlik katmanıdır. Sorun geçici olarak registry anahtarı ile bastırılabilir; ancak uzun vadede doğru yaklaşım, RDS tarafındaki sertifika rollerini düzgün yapılandırmak, gerekiyorsa .rdp dosyasının publisher doğrulamasını düzeltmek ve kullanıcıya yeni .rdp dosyasını yeniden indirtmektir. Özellikle RD Web Access kullanan ortamlarda, “Unknown publisher” uyarısını sadece kullanıcı tarafı problemi gibi görmek yerine yayınlama ve sertifika zinciri tarafını birlikte değerlendirmek gerekir.

İlgili Yazılar

Bu yazı ile ilişkili diğer teknik içerikler: