İçindekiler

- CVE-2025-53786 CVSS Skoru ve Etkisi

- CVE-2025-53786 Zafiyetinin Temel Sebebi

- Microsoft’un Güvenlik Güncellemeleri

- Exchange Hybrid Güvenlik Değişiklikleri (Nisan 2025)

- Dedicated Exchange Hybrid App’e Geçiş

- EWS → Microsoft Graph API Geçişi

- Kimler Ne Yapmalı?

- Yapılması Gereken Adımlar

- Geçici Kısıtlamalar

- Sonuç

- Ilgili Yazilar

Microsoft, CVE-2025-53786 olarak izlenen yeni bir güvenlik açığını duyurdu. Bu açık, özellikle Exchange Server Hybrid Deployment yapılandırmalarında yetki yükseltme (Elevation of Privilege) zafiyeti doğurmaktadır.

Zafiyet, Exchange Server ile Exchange Online arasındaki hybrid entegrasyonun kullandığı service principal (hizmet sorumlusu) üzerinde uygunsuz kimlik doğrulama (CWE-287: Improper Authentication) nedeniyle ortaya çıkmaktadır.

| Bu zafiyet, Microsoft’un Secure Future Initiative (SFI) kapsamında 18 Nisan 2025’te duyurduğu **[Exchange Server Security Changes for Hybrid Deployments | Microsoft Community Hub](https://techcommunity.microsoft.com/blog/exchange/exchange-server-security-changes-for-hybrid-deployments/4396833)** blog yazısındaki değişikliklerle doğrudan ilişkili. Eğer bu değişiklikler doğru uygulanmadıysa, ortamlar hala risk altında kalabiliyor. |

Bu durum, saldırganların on-premises Exchange Server üzerinde yönetici haklarını ele geçirmeleri halinde, hibrit ortam üzerinden bulut tarafında ek ayrıcalıklar kazanmalarına olanak tanıyabilir. En kritik nokta ise bu işlemin kolayca denetlenemeyen ve izlenemeyen şekilde gerçekleşebilmesidir.

CVE-2025-53786 CVSS Skoru ve Etkisi

- CVSS v3.1 Temel Skor: 8.0 (Önemli)

- Saldırı Vektörü: Ağ (Network)

- Saldırı Karmaşıklığı: Yüksek (High)

- Gereken Yetki: Yüksek (High)

- Kapsam: Değişmiş (Scope Changed)

- Gizlilik, Bütünlük ve Kullanılabilirlik Etkisi: Yüksek

Bu metrikler, saldırının gerçekleşmesi için önceden Exchange Server üzerinde yönetici ayrıcalıklarının ele geçirilmesini gerektirse de, başarıyla istismar edildiğinde hem on-prem hem de cloud tarafında kritik etkilere yol açabileceğini göstermektedir

CVE-2025-53786 Zafiyetinin Temel Sebebi

Nisan 2025’te Microsoft, Hybrid Exchange ortamlarında güvenliği artırmak için bir duyuru ve non-security Hot Fix yayımlamıştı. Daha sonra yapılan incelemeler, bu adımların eksik uygulanması durumunda özel güvenlik riskleri oluşturabileceğini ortaya koydu.

- Zafiyet nedeni: Hibrit ortamda Exchange Server ile Exchange Online’ın aynı service principal (Office 365 Exchange Online – App ID:

00000002-0000-0ff1-ce00-000000000000) üzerinden kimlik doğrulaması yapması. - Sorun:

keyCredentialstemizlenmediği sürece, yetkiler yükseltilebilir. - Etki: On-prem admin → Exchange Online Organization Management seviyesine çıkış.

- CVSS v3.1 Skoru: 8.0 (Important)

- Kapsam (Scope): Changed → Yani saldırgan on-prem’den buluta atlayabiliyor.

Sorunun kaynağı:

- Hybrid yapılandırmada Exchange Server ve Exchange Online’ın aynı service principal’ı kullanması

- Bu durumda anahtar (keyCredentials) temizliği yapılmadığında yetkisiz yükseltmelerin mümkün hale gelmesi

Microsoft’un Güvenlik Güncellemeleri

| Tarih | Ürün | KB | Build | Açıklama |

|---|---|---|---|---|

| 12 Ağustos 2025 | Exchange Server 2016 CU23 | KB5050674 | 15.01.2507.055 | Elevation of Privilege |

| 12 Ağustos 2025 | Exchange Server 2019 CU14 | KB5050673 | 15.02.1544.025 | Elevation of Privilege |

| 12 Ağustos 2025 | Exchange Server 2019 CU15 | KB5050672 | 15.02.1748.024 | Elevation of Privilege |

| 12 Ağustos 2025 | Exchange Server SE RTM | KB5047155 | 15.02.2562.017 | Elevation of Privilege |

Not: Exchange Server SE RTM sürümü bu korumaları yerleşik olarak içeriyor.

Exchange Hybrid Güvenlik Değişiklikleri (Nisan 2025)

Microsoft, hibrit güvenliği artırmak için iki büyük değişiklik duyurdu:

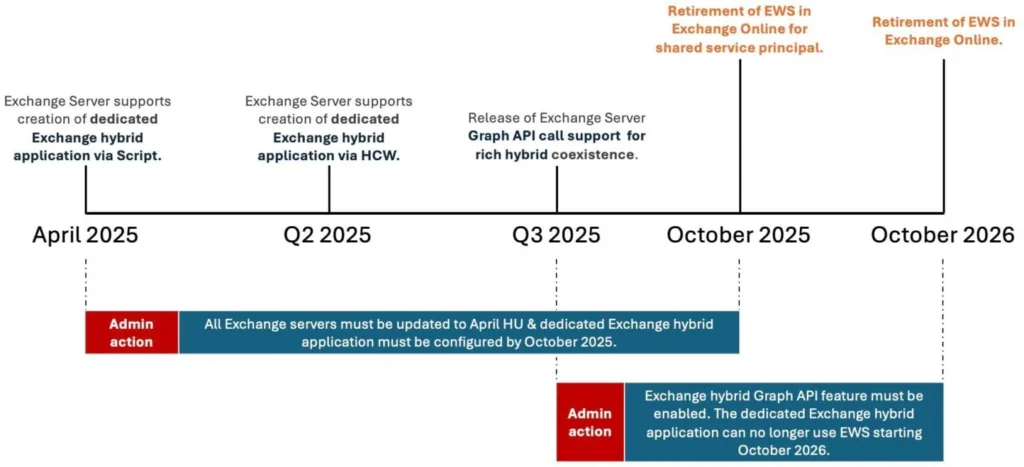

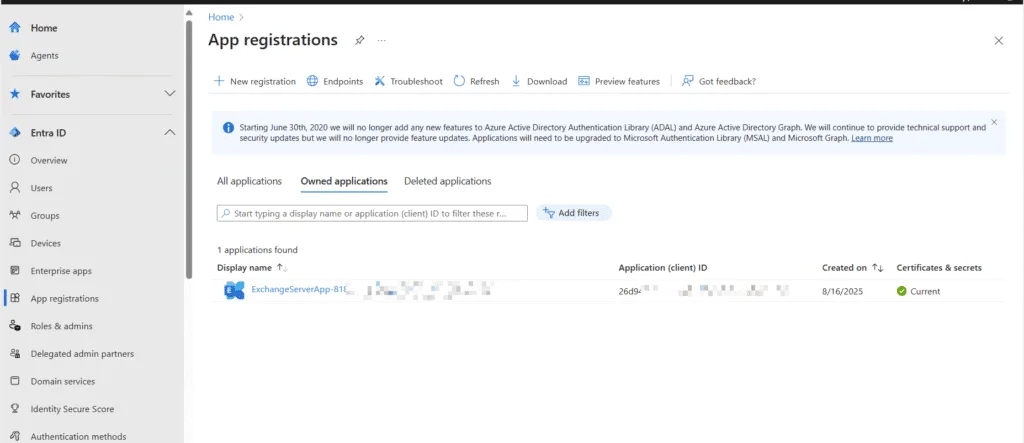

Dedicated Exchange Hybrid App’e Geçiş

- Artık hibrit yapılandırmalarda paylaşılan service principal kullanımı sonlandırılıyor.

- Yerine, her tenant için dedicated Exchange hybrid application oluşturuluyor.

- Bu geçiş Ekim 2025’e kadar zorunlu.

- HCW veya ConfigureExchangeHybridApplication.ps1 scripti ile yapılandırılmalı.

EWS → Microsoft Graph API Geçişi

- Hibrit ortamlarda kullanılan Exchange Web Services (EWS) çağrıları emekliye ayrılıyor.

- Yerine Microsoft Graph API kullanılacak.

- Güncelleme Q3 2025’te Exchange 2016/2019 için yayımlanacak.

- Geçişin tamamlanması için Ekim 2026’ya kadar süre var.

Etkilenen Özellikler (Rich Coexistence)

- Free/Busy paylaşımı

- MailTips

- Kullanıcı profil fotoğrafı paylaşımı

Bu özellikler için dedicated app + Graph API geçişi yapılmazsa çalışmayacak.

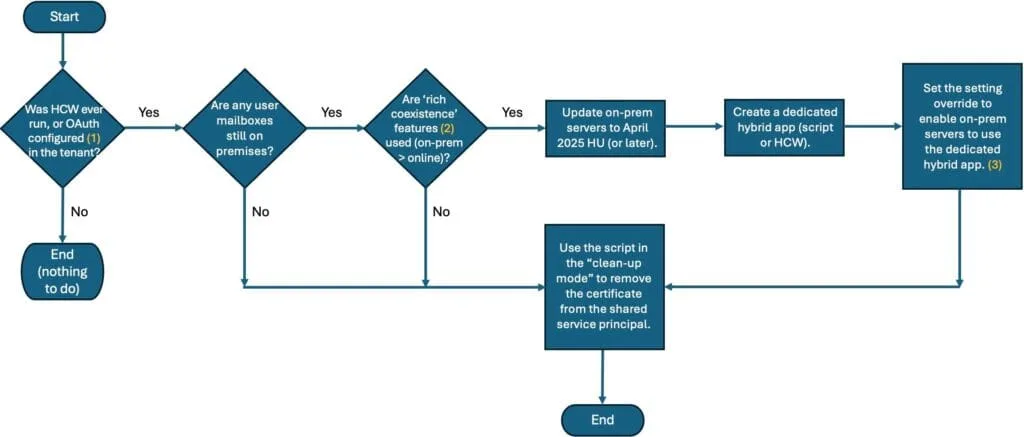

Kimler Ne Yapmalı?

| Kullanım Senaryosu | Yapılması Gereken | Son Tarih |

|---|---|---|

| Rich coexistence kullanan müşteriler (Free/Busy, MailTips, profil fotoğrafı) | Dedicated hybrid app’e geçiş (HCW veya script) → Sonrasında Graph API geçişi | App: Ekim 2025 / Graph: Ekim 2026 |

| Sadece migration, SMTP relay vb. kullanan müşteriler | Dedicated app zorunlu değil. Yine de Service Principal Clean-Up Mode scripti ile sertifikaları shared app’ten temizleyin. | Ekim 2025 |

| Hibrit yapı kurmuş ama artık kullanmayan müşteriler | Mutlaka keyCredentials resetleme ve sertifika temizliği yapılmalı. | Acil |

Yapılması Gereken Adımlar

Exchange Sunucularını Güncelleyin

- Nisan 2025 Hotfix veya Ağustos 2025 SU yüklenmeli.

HCW (Hybrid Configuration Wizard) Çalıştırın

- HCW’nin en güncel sürümünü indirip çalıştırın.

- Yeni sürüm artık dedicated hybrid app oluşturmayı destekliyor.

ConfigureExchangeHybridApplication.ps1 Scriptini Çalıştırın

.\ConfigureExchangeHybridApplication.ps1 -FullyConfigureExchangeHybridApplication

- Bu script:

- Dedicated hybrid app oluşturur.

- Shared app üzerindeki eski keyCredentials temizlenir.

- Yeni AuthServer ayarlarını yapılandırır.

Service Principal Clean-Up Mode

- Hybrid kullanılmıyor olsa bile, shared service principal üzerindeki sertifikaları temizlemek için script çalıştırılmalı.

Health Checker ile Doğrulama

- Microsoft Exchange Health Checker ile ortamı kontrol edin.

- CU seviyeleri, dedicated app konfigürasyonu ve sertifika temizliği doğrulanmalı.

Geçici Kısıtlamalar

- HCW/Script çalıştırma sonrası kısa süreli kesintiler yaşanabilir.

- EWS → Graph API geçişinde tenant bazında yeni izinler (ör.

full_access_as_app) tanımlanacak. - OAuth bağımlısı servislerde (Teams, Cloud Voicemail, Scheduler) geçici kesintiler olabilir.

Sonuç

CVE-2025-53786, hibrit ortamlarda bulut ve on-prem güvenliği arasında köprü zafiyeti oluşturuyor.

Güvende olmak için:

- Yamaları uygulayın

- HCW veya script ile dedicated hybrid app geçişini yapın

- Service principal temizliğini ihmal etmeyin

- Graph API geçişine hazırlanın

Bu adımlar tamamlandığında ortamınız hem CVE-2025-53786 hem de Ekim 2025/Ekim 2026 sonrası hibrit kısıtlamalarına karşı güvenceye alınacaktır.

Ilgili Yazilar

Bu yazi ile iliskili diger teknik icerikler:

- Exchange Server Nisan 2025 Hotfix Güncellemesi Yayımlandı

- Exchange Hybrid Configuration Wizard: Error 1603

- Hybrid Exchange Server Sertifika Yenileme

- Hybrid Exchange’de Son Exchange Serveri Kaldırma

- Exchange Server November Security Update: Fix CVE-2022-41040 - CVE-2022-41082

- Exchange Server Download Domain CVE-2021-1730 Yapılandırılması