İçindekiler

Windows Active Directory Certificate Services (AD CS), Microsoft tarafından geliştirilmiş, organizasyonların dijital sertifikalar ve Public Key Infrastructure (PKI) çözümleri oluşturmasını ve yönetmesini sağlayan bir rolüdür. Bu servis, güvenli e-posta, web tabanlı kimlik doğrulama, ve cihaz kimliği gibi çok sayıda uygulamada kritik öneme sahiptir. Bu makale, AD CS’nin temel bileşenlerini, kurulum sürecini, ve en iyi yönetim uygulamalarını derinlemesine inceleyecektir.

Active Directory Certificate Services (AD CS) Migration

İhtiyaçlar ve Hedefler

- Yeni donanımın daha hızlı performans ve artırılmış güvenlik sağlaması

- Mevcut sertifika şablonları ve yapılandırmalarının korunması

- Kesintisiz bir geçiş sağlayarak iş sürekliliğini muhafaza etmek

Donanım ve Yazılım Uyumluluğu

Yeni donanım ve işletim sisteminin mevcut CA yapılandırmasıyla uyumlu olup olmadığının kontrolü esastır. İşletim sistemi versiyonları, sertifika şablonları ve güvenlik ayarları detaylı bir şekilde incelenmelidir.

Veri Taşıma Stratejisi

Mevcut CA veritabanı, sertifika şablonları ve konfigürasyon dosyaları yeni sunucuya nasıl taşınacağı planlanmalıdır.

Güvenlik ve Erişim Kontrolü

Taşıma işlemi sırasında, geçici olarak iki CA’nın bir arada olacağı durumlar olabilir. Bu tür senaryolar, potansiyel güvenlik risklerini beraberinde getirebilir. Erişim kontrol listeleri (ACL) ve güvenlik politikaları dikkatlice gözden geçirilmelidir.

Test Ortamı ve Geri Dönüş Planı

Taşıma işlemi uygulanmadan önce, tüm adımlar bir test ortamında simüle edilmelidir. Eğer işler planlandığı gibi gitmezse uygulanabilecek bir geri dönüş planı hazırlanmalıdır.

Dokümantasyon ve Kayıt Tutma

Taşıma işleminin her aşaması detaylı bir şekilde dokümantasyona dahil edilmelidir. Bu, gelecekte benzer işlemler için bir rehber oluşturabilir.

AD CS Migration İşlemi

AD CA yedekleme işlemi için üç ana bileşen bulunmaktadır, bunlar aşağıdaki gibidir;

- CA’nın Veritabanı

- Özel Anahtar

- CA Kayıt Defteri Yapılandırılması

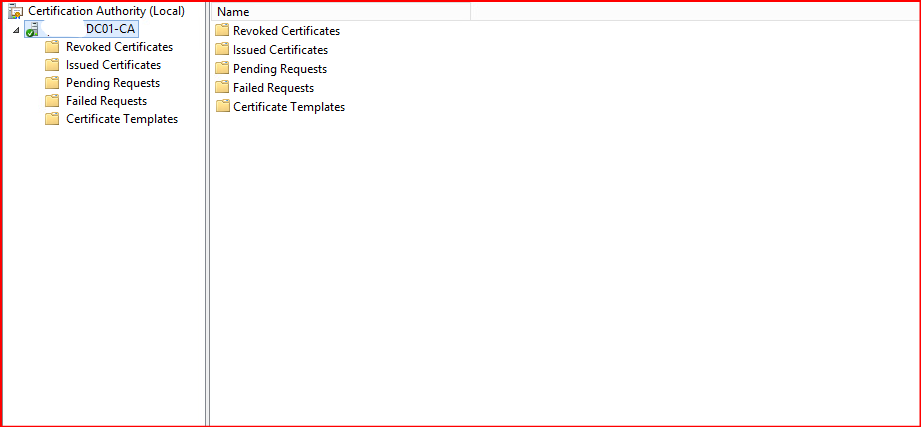

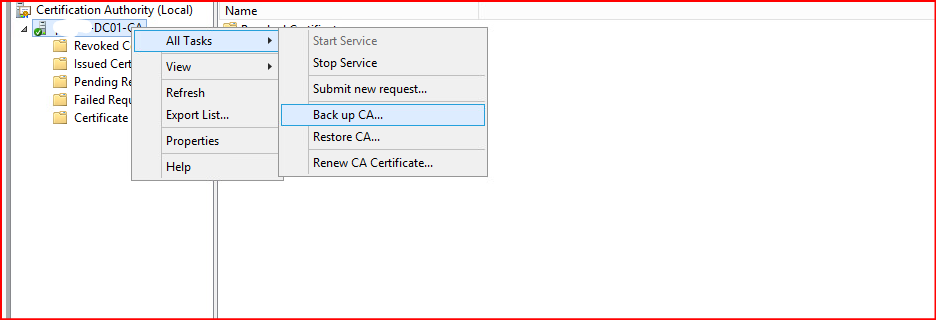

CA veritabanını ve Private Key yedekleme işlemi için Domain üzerinde yetkili bir kullanıcı ile LOGIN olduktan sonra AD CS rolü açıyoruz.

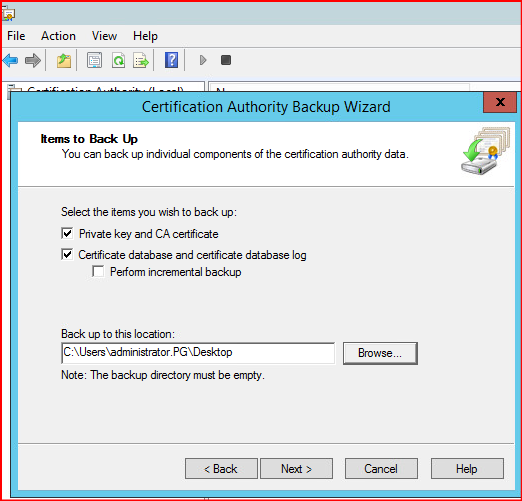

Sol konsol da bulunan CA sunucusuna sağ tıkladıktan sonra All Task - Backup up CA adımlarını takip ediyoruz.

Certification Authority Backup Wizard penceresi üzerinde “Private key and CA certificate” ve Certificate database and certificate database log” sekmelerini işaretliyoruz.

Back up to this location bölümün de ise Backup dosyalarının olacağı hedefi seçiyoruz.

Bir sonraki adım da Parola girmeniz gerekmektedir, parola işleminden sonra veritabanı ve Private Key backuplarını almış oluyorsunuz.

Bir sonraki adımımız ise CA Regedir dosyasının backup işlemi olacak.

AD CA için yapılandırma ayarları Regedit üzerinde depolanmaktadır, bu yapılandırmaları yedeklemek için aşağıdaki adımları takip edebilirsiniz.

- Powershell’i yönetici olarak açıyoruz.

reg export HKLMSYSTEMCurrentControlSetServicesCertSvcConfiguration “c:Desktopca.reg”- Bu işlem ile birlikte CA Regedit dosyasını da yedeklemiş olduk.

AD CS Sertifika Şablonları yedekleme işlemi yapmamız gerekiyor, özel sertifika şablonlarınız bulunuyorsa yeni sunucuya geçmeden önce AD CS için sertifika templatelerini yedeklemeniz gerekmektedir.

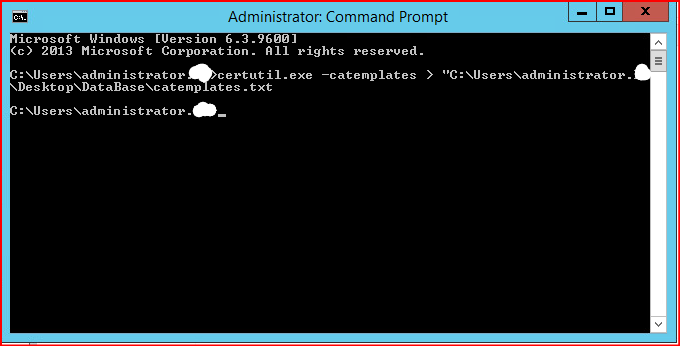

- CMD’yi yönetici olarak çalıştırın.

certutil.exe –catemplates > "c:Desktoptemplates.txt"

Bu işlemlerden sonra Sertifika şablonlarını da belirtmiş olduğunuz klasör içerisine yedeklemiş olacaksınız.

AD CS Role Restore

CA veritabanını ve Private Key restore işlemi için öncelikle Windows Server üzerinde AD CS rolünün yüklü olması gerekmektedir.

Aşağıdaki komut ile Kuruluş CA’sı yüklemek ve Backup aldığınız sertifikayı kullanmak için aşağıdaki komutları kullanabilirsiniz.

Add-WindowsFeature ADCS-Cert-Authority –IncludeManagementTools

Install-AdcsCertificationAuthority –CAType EnterpriseRootCA -CertFile "C:DesktopAD-CONTOSOCS1-CA.p12" -CertFilePassword (read-host "Sertifika Parolası" -assecurestring)

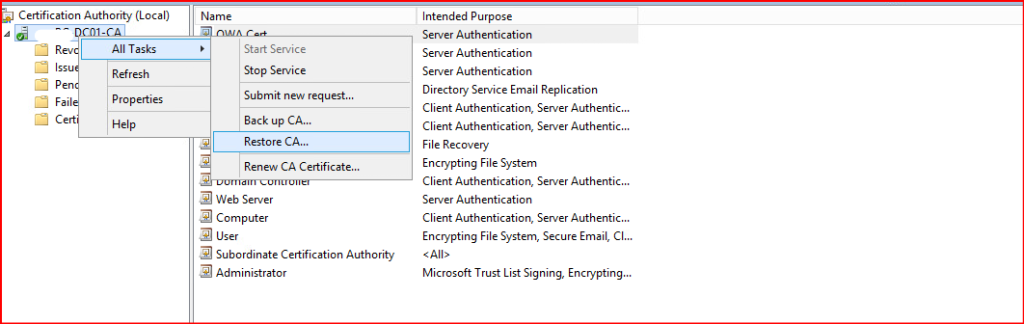

CA veritabanını ve Private Key yedekleme işlemi için Domain üzerinde yetkili bir kullanıcı ile LOGIN olduktan sonra AD CS rolü açıyoruz.

All Task - Resore CA adımını takip ediyoruz ve veritabanı backuplarının olduğu klasörü seçenerek belirlediğimiz parolayı giriyoruz.

Backup aldığınız dosyaları Restore ettikten sonra sizden servisi yeniden başlatmanızı istenecektir, bu işlem için onay vermeniz yeterli.

Yedeğini almış olduğumuz Regedit anahtarını tekrar Import etmemiz gerekmektedir. Eski sunucumuza ait AD CA yapılandırmaları Regedit anahtarı içerisinde saklanmaktadır.

Almış olduğumuz REGEDIT dosyasına çift tıklayarak Import edebileceğimiz gibi Powershell kullanarak da Import işlemi gerçekleştirebiliriz.

reg import “c:Desktopca.reg"

Bir sonraki adımımız ise certutil kullanarak template dosyalarını Import etmek olacak. Powershell üzerinden yapacağımız bu işlem için Powershell yönetici olarak çalıştırmanız gerekmektedir.

certutil -setcatemplates +DirectoryEmailReplicationyazın ve Enter tuşuna basın. Bu komut, AD’deki DirectoryEmailReplication şablonunu henüz yoksa, CA şablonları listesine ekler. Kaynak CA için yedekleme yordamının bir parçası olarak kaydedilen catemplates.txt dosyasını açarak şablonların listesini alabilirsiniz.

net start certsvc adımı ile servisleri yeniden başlatmanız yeterli olacaktır.

Teknik İnceleme

Sertifika Otoritesi (CA)

Bu, dijital sertifikaları oluşturan ve imzalayan ana bileşendir. CA’lar root ve alt yapı olarak iki kategoride incelenebilir.

Sertifika Kaydı

Kullanıcıların ve cihazların sertifika taleplerini oluşturduğu ve gönderdiği bileşendir.

Yayın Hizmetleri

Bu hizmet, CA tarafından oluşturulan sertifikaların, uygun kullanıcılara veya cihazlara dağıtılmasını yönetir.

Sertifika Şablonları

Sertifikaların özelliklerini tanımlayan yapıdır. Şablonlar sayesinde, farklı uygulama senaryoları için özelleştirilmiş sertifikalar oluşturmak mümkündür.

Güvenlik Politikaları

Dijital sertifikalar hassas bilgiler içerdiği için, bu servisin güvenliği öncelikli olmalıdır. Güçlü erişim kontrol politikaları ve izleme mekanizmaları bu amaca hizmet eder.

Güncellemeler ve Yama Yönetimi

Windows AD CS’nin düzenli olarak güncellenmesi ve yeni yamaların uygulanması gerekmektedir.

Log ve İzleme

Bu servis, tüm işlemleri log dosyalarında saklar. Bu dosyaların düzenli olarak izlenmesi, olası güvenlik tehditlerine karşı önlem almayı kolaylaştırır.

Ilgili Yazilar

Bu yazi ile iliskili diger teknik icerikler:

- Best Practices for Active Directory

- Remote Desktop Services Dynamic Fair Share

- Windows Deployment Services (WDS) Kurulumu ve Yapılandırma

- Microsoft Defender MAPS (Microsoft Active Protection Service) Etkinleştirme:GPO

- Windows Server Remote Access VPN Kurulum ve Yapılandırılması

- Windows Time Service Hatası